Реагирование на атаки шифровальщиков

Декабрьское событие года наглядно показало, что взломать можно любую компанию, и даже самую топовую в сфере ИТ-безопасности. Что же тогда делать другим организациям? Кинуть всё на произвол или же стать публичными — это не решения.

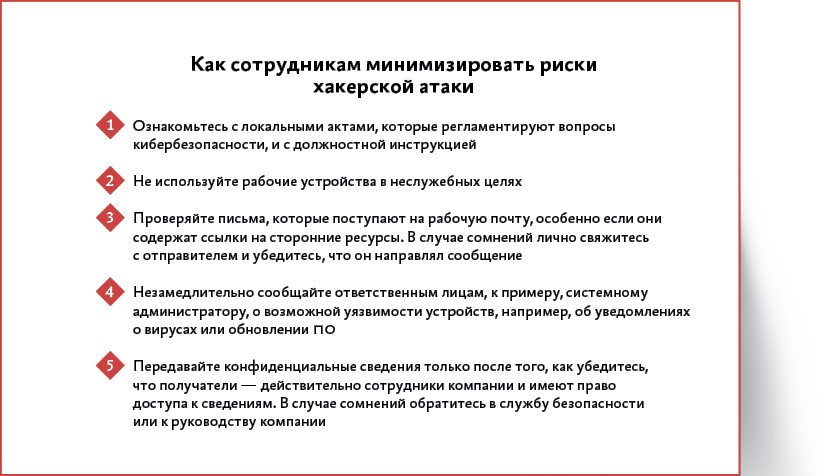

Как защититься от кибератак. Дата публикации 2 июня Как защититься организации 1. Используйте эффективные технические средства защиты: Системы централизованного управления обновлениями и патчами для используемого ПО. Для правильной приоритизации планов по обновлениям необходимо учитывать сведения об актуальных угрозах безопасности. Системы антивирусной защиты со встроенной изолированной средой «песочницей» для динамической проверки файлов, способные выявлять и блокировать вредоносные файлы в корпоративной электронной почте до момента их открытия сотрудниками и другие вирусные угрозы.

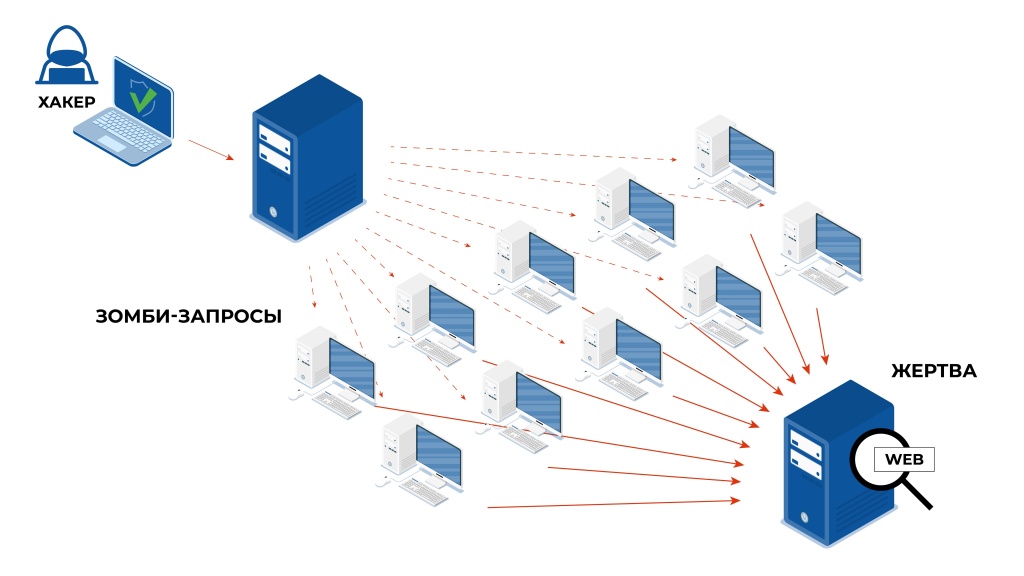

- Что такое кибератака?

- С хакерскими атаками знаком практически каждый веб-мастер, разработчик или владелец сайта. Атаки вредят репутации ресурса и его рейтингу в поисковой выдаче, что негативно сказывается на посещаемости сайта, а также на доходах его владельца, если проект является коммерческим.

- Функция уведомления об угрозах Apple разработана для информирования и оказания помощи пользователям, которые могли стать целью хакеров, спонсируемых государством.

- На сегодняшний день большое количество кибератак является успешным по нескольким причинам: они не зависят от местоположения киберпреступника и удаленности от него потенциальной жертвы, а также временных рамок и часовых поясов. Взломанная ИТ-среда может повлечь за собой критические для бизнеса последствия: нанести репутационный ущерб и снизить уровень доверия со стороны клиентов, ведь их данные тоже могут попасть в чужие руки.

- Что такое APT-атаки

- Существуют довольно распространенные схемы, по которым мошенники пытаются атаковать не клиентов банка, а его сотрудников.

- Все, что Вам нужно знать о хакерах: кто они, как они взламывают компьютеры и как можно защититься от них.

- Автор фото, Crowdstrike.

- Типы кибератак

- Три года назад, в разгар рождественских каникул 70 млн американцев стали жертвами одной из крупнейших кибератак в истории. Выбрав в качестве мишени корпорацию Target, злоумышленники положили начало новой эре в мире киберпреступности.

- Получить на свой рабочий компьютер вирус несложно. Этому способствуют постоянное развитие вирусных технологий, целеустремленность злоумышленников и человеческий фактор.

- Несмотря на существенный рост хакерских атак на инфраструктуру российских банков в г.

| UNIX-компьютеры: | 472 | Актуальность проблемы налицо. |

| Как защитить корпоративные данные при удаленной работе | 331 | Киберпреступность постоянно угрожает пользователям, организациям и государствам во всем мире. |

| Как вендору защитить свои продукты: | 218 | Сергей Мельниченко, генеральный директор Международного консультативно-аналитического агентства "Безопасность полетов". Понятно почему: везде компьютеры. |

| Данные о взломе FireEye | 335 | Инструменты Инструменты. |

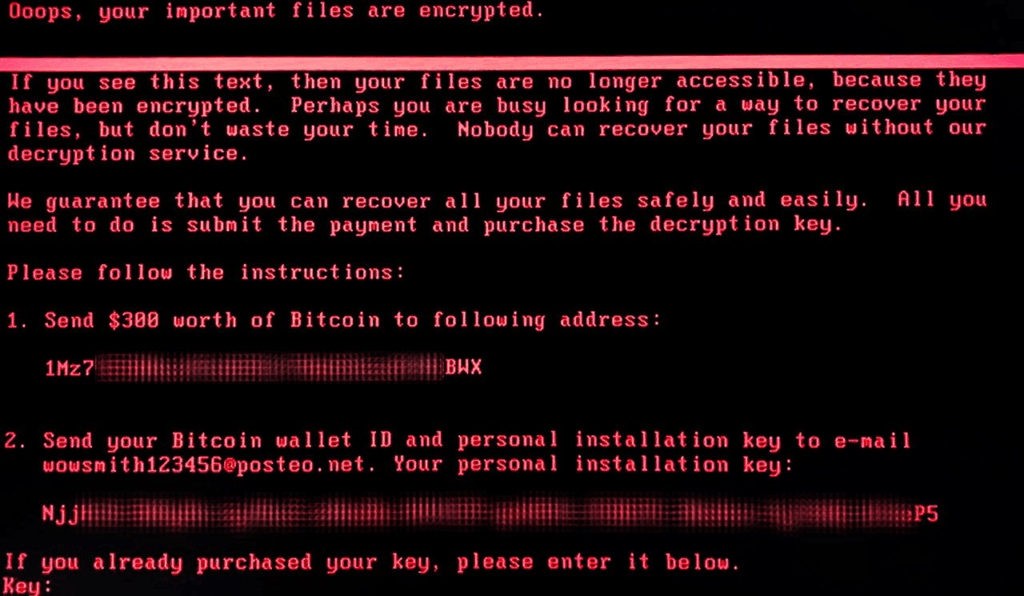

Заполните форму, и наш специалист свяжется с вами в ближайшее время. Сервис F. Программы-вымогатели сегодня — самая острая проблема информационной безопасности, с которой может столкнуться бизнес любого размера и отрасли.